Эта статья относится к устаревшей версии Dion on-premise 2024.05

Документация по актуальной версии Dion on-premise 2024.10 доступна по ссылке.

¶ Введение

Технология единого входа (SSO, Single Sign-On) позволяет пользователю получить доступ ĸ ĸонференциям, используя корпоративные логин и пароль. SSO DION основан на языĸе разметĸи утверждений безопасности (SAML) 2.0.

¶ Настройка

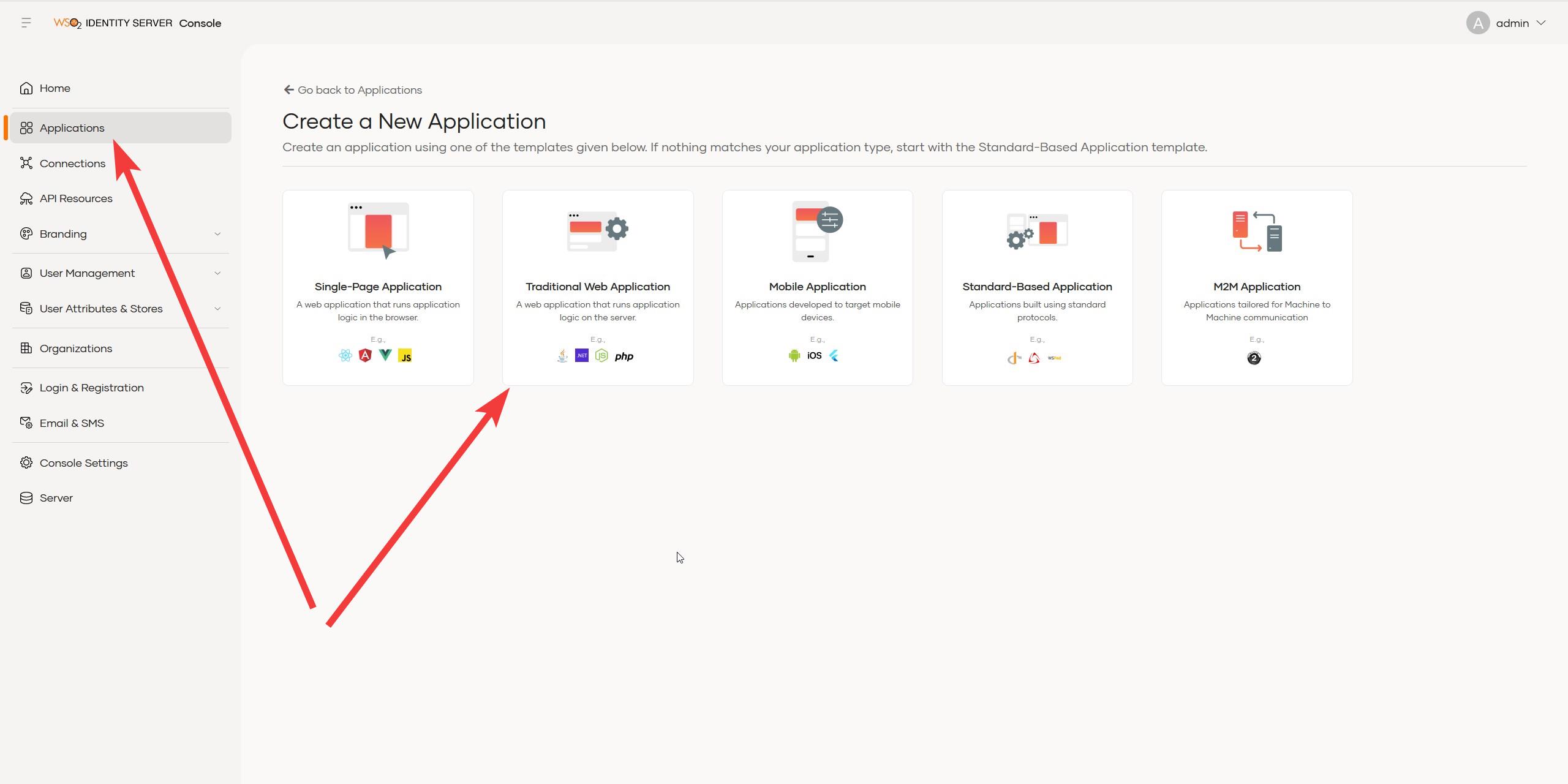

- В консоли администратора WSO2 в разделе Applications добавьте Traditional Web Application

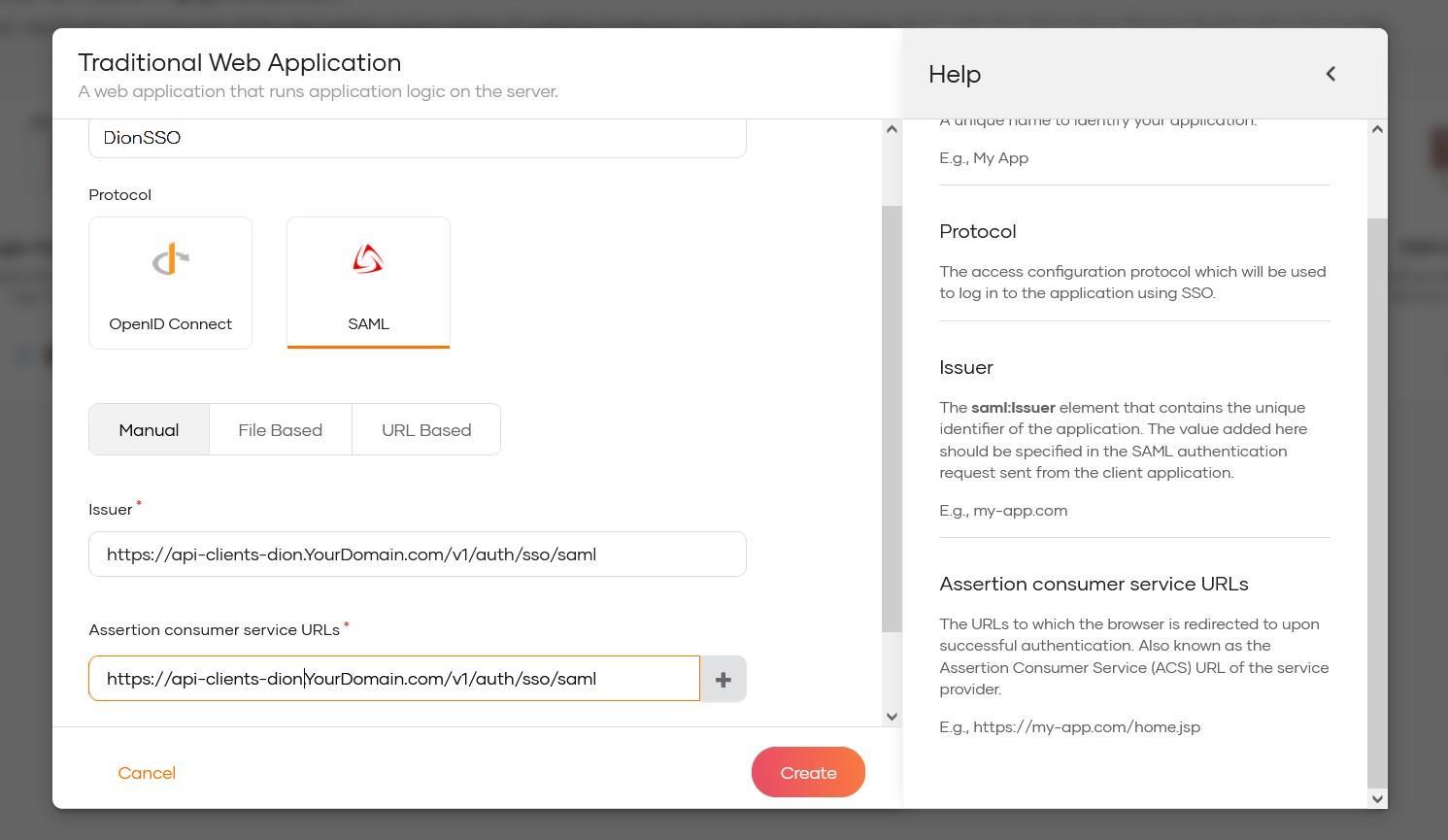

2. Укажите имя приложения DionSSO. Выберите протокол SAML и укажите Issuer и Assertion consumer service URLs:

| параметр | значение |

| Issuer | https://api-clients-dion.YourDomain.com/v1/auth/sso/saml |

| Assertion consumer service URLs | https://api-clients-dion.YourDomain.com/v1/auth/sso/saml |

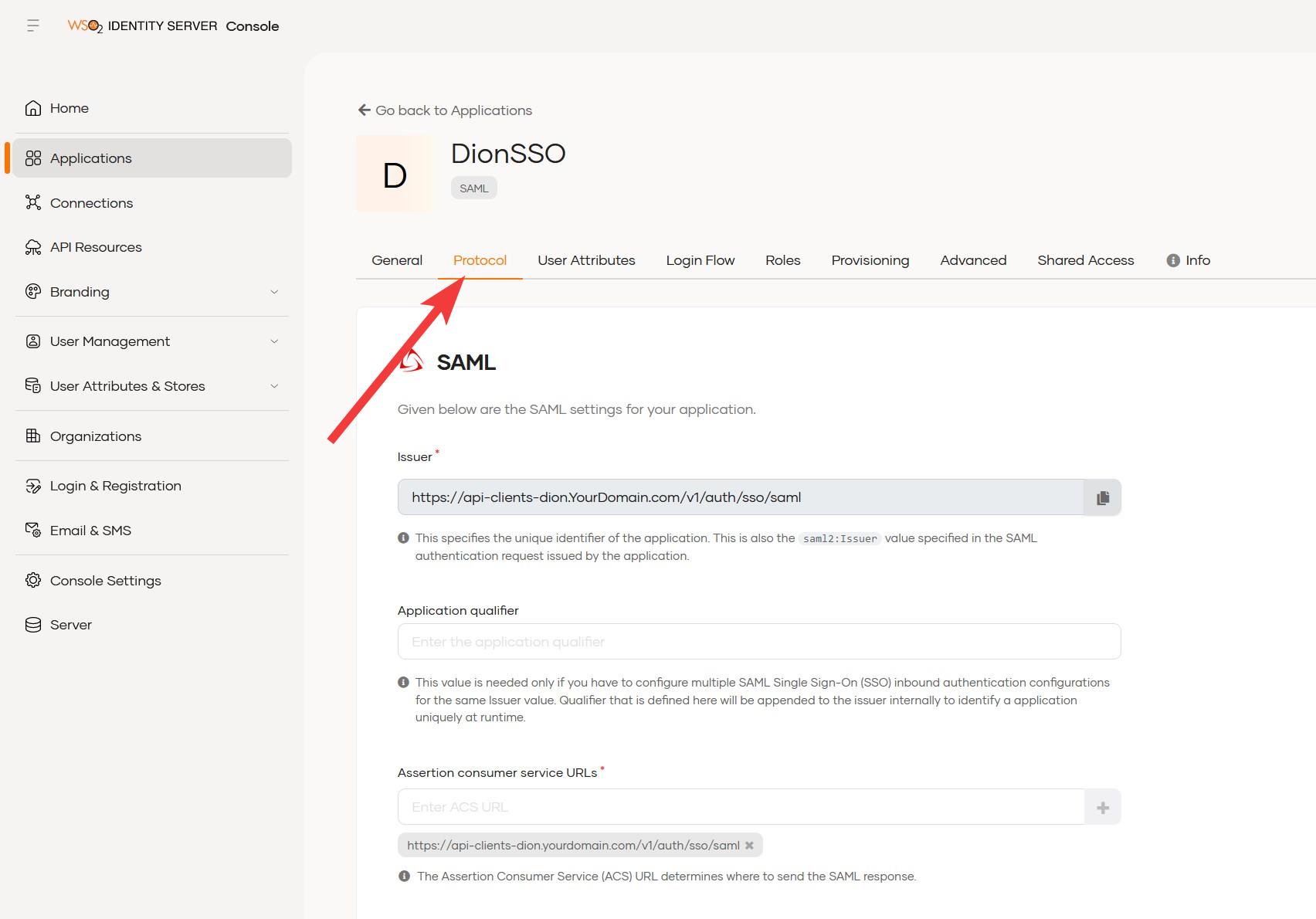

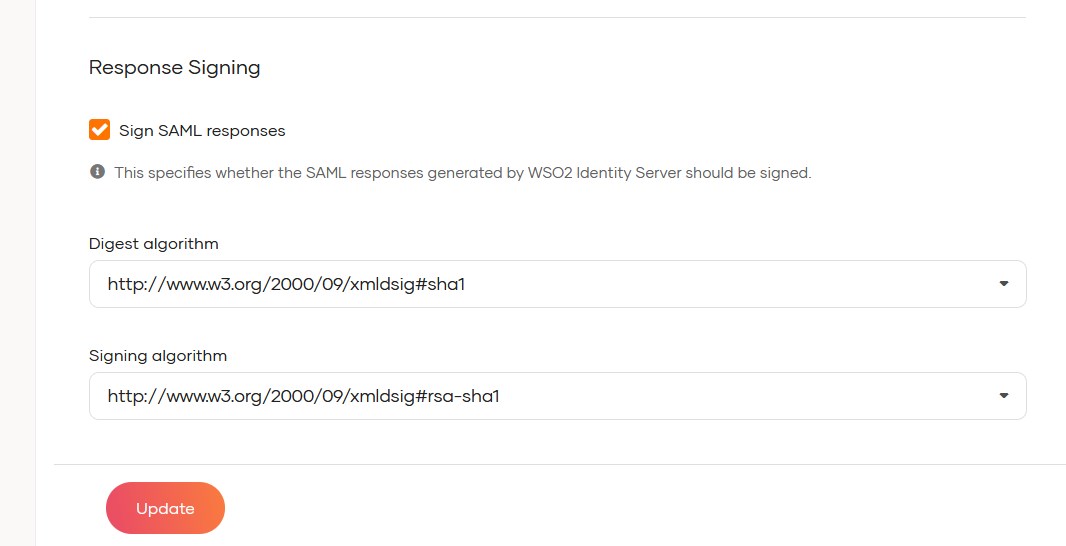

3. Перейдите в настройки созданного приложения. В разделе Protocol включите Response Signing. Установите следующие значения:

| параметр | значение |

| Digest algorithm | http://www.w3.org/2000/09/xmldsig#sha1 |

| Signing algorithm | http://www.w3.org/2000/09/xmldsig#rsa-sha1 |

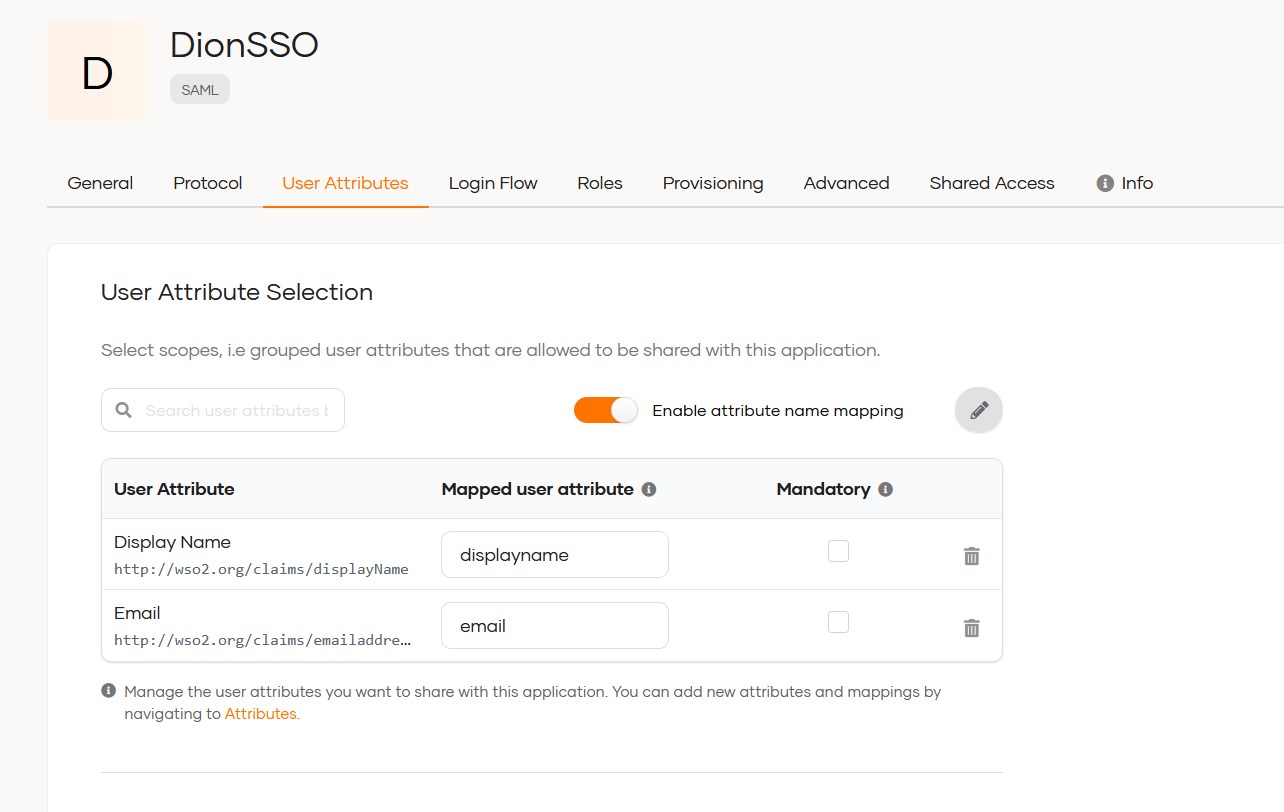

4. Создайте правило соответствия атрибутов в разделе User Attribute.

Включите Enable attribute name mapping и укажите следующие значения:

| параметр | значение |

| Display Name | displayname |

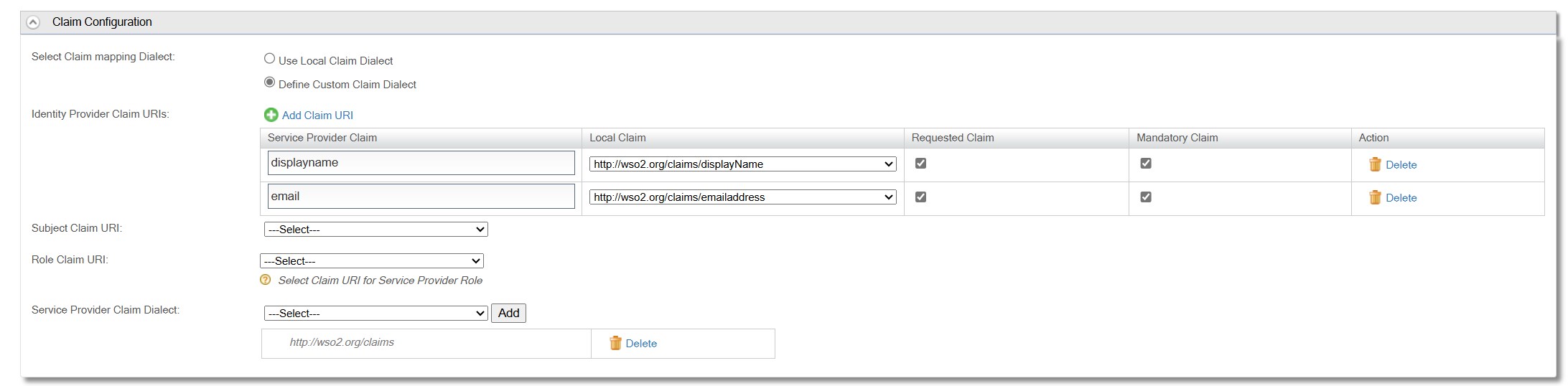

Для WSO2 версии 5 настройка будет выглядеть следующим образом:

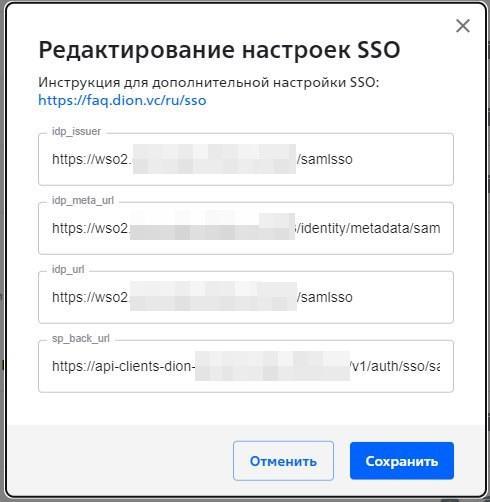

5. Произведите настройку провайдера аутентификации в административной панели Dion.

Для этого необходимо перейти в раздел Организации - Ваш домен - Общие настройки - Провайдеры аутентификации - Добавить провайдер - Вход по SSO.

В настройках провайдера укажите параметры вашего WSO2:

Пример заполнения:

| параметр | значение |

| idp_issuer | https://wso2.YourDomain.com/samlsso |

| idp_meta_url | https://wso2.YourDomain.com/identity/metadata/saml2 |

| idp_url | https://wso2.YourDomain.com/samlsso |

| sp_back_url | https://api-clients-dion.YourDomain.com/v1/auth/sso/saml |

¶ Подключение каталога пользователей Microsoft AD

При необходимости подключения в WSO2 каталога пользователей Microsoft AD можно использовать нижеследующую инструкцию.

Поскольку Microsoft AD в организациях настраивается индивидуально и его структура может сильно отличаться, то инструкция носит лишь справочный характер.

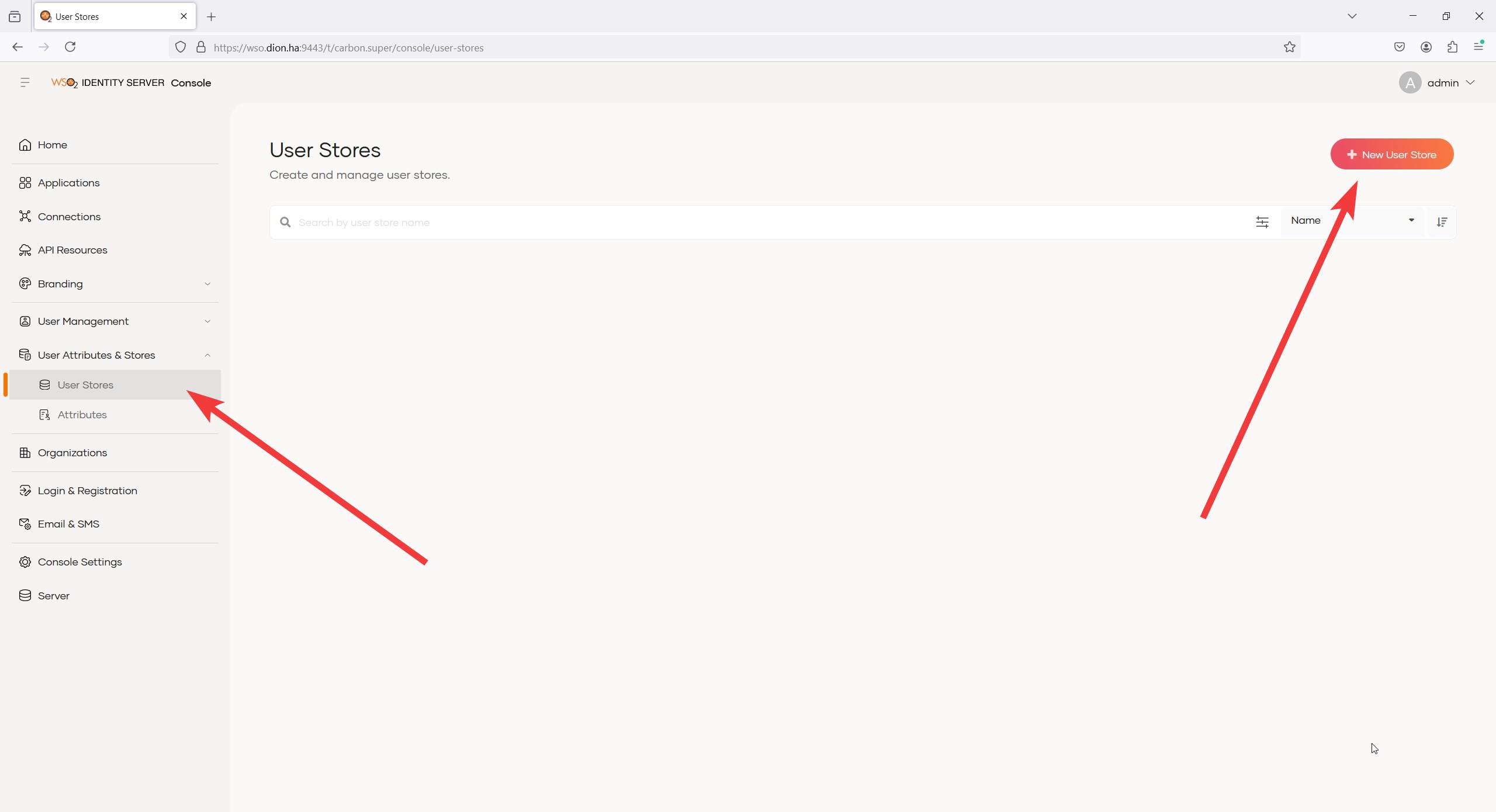

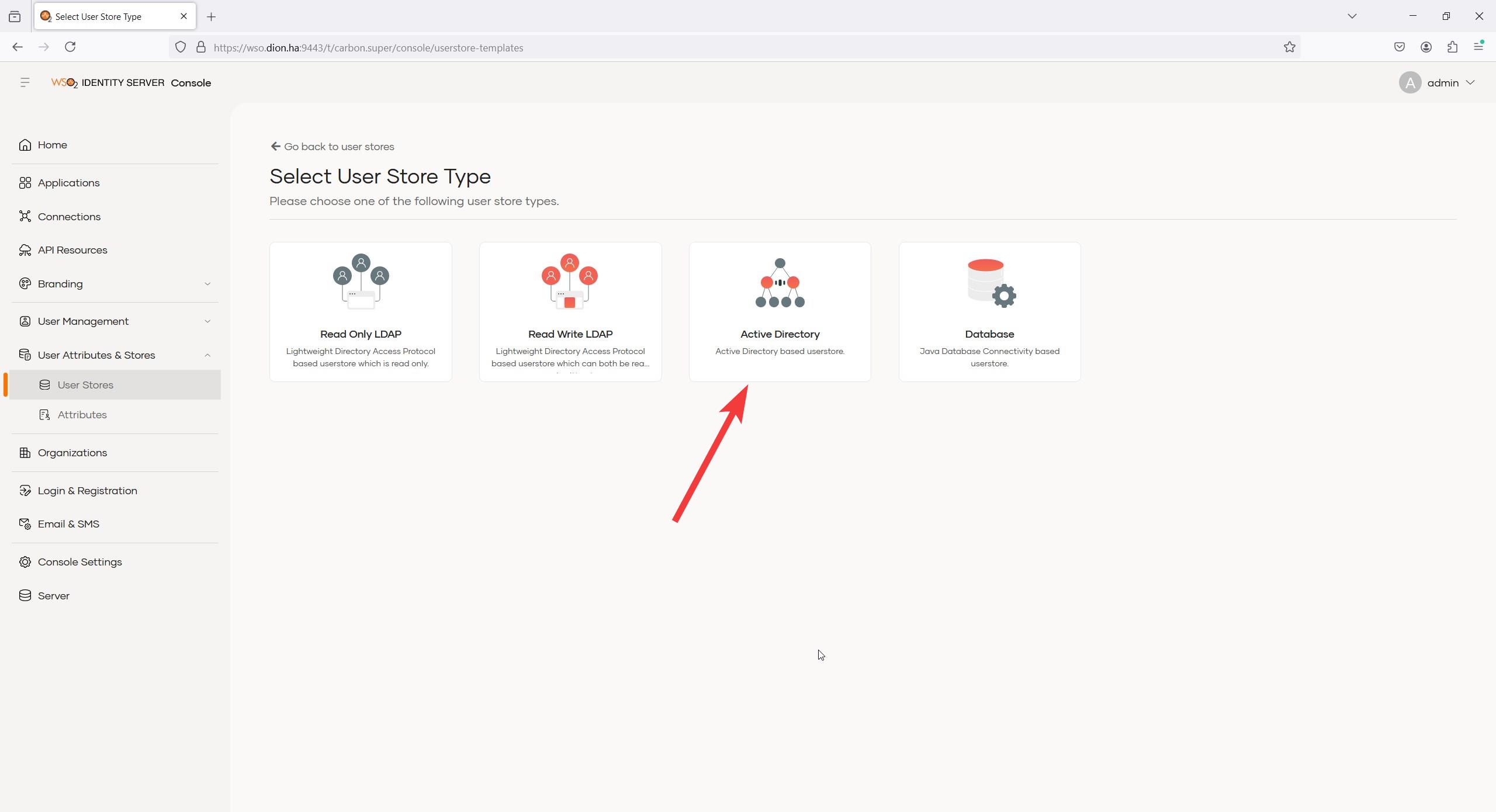

- Создайте новый источник(хранилище) пользователей. Выберите Active Directory.

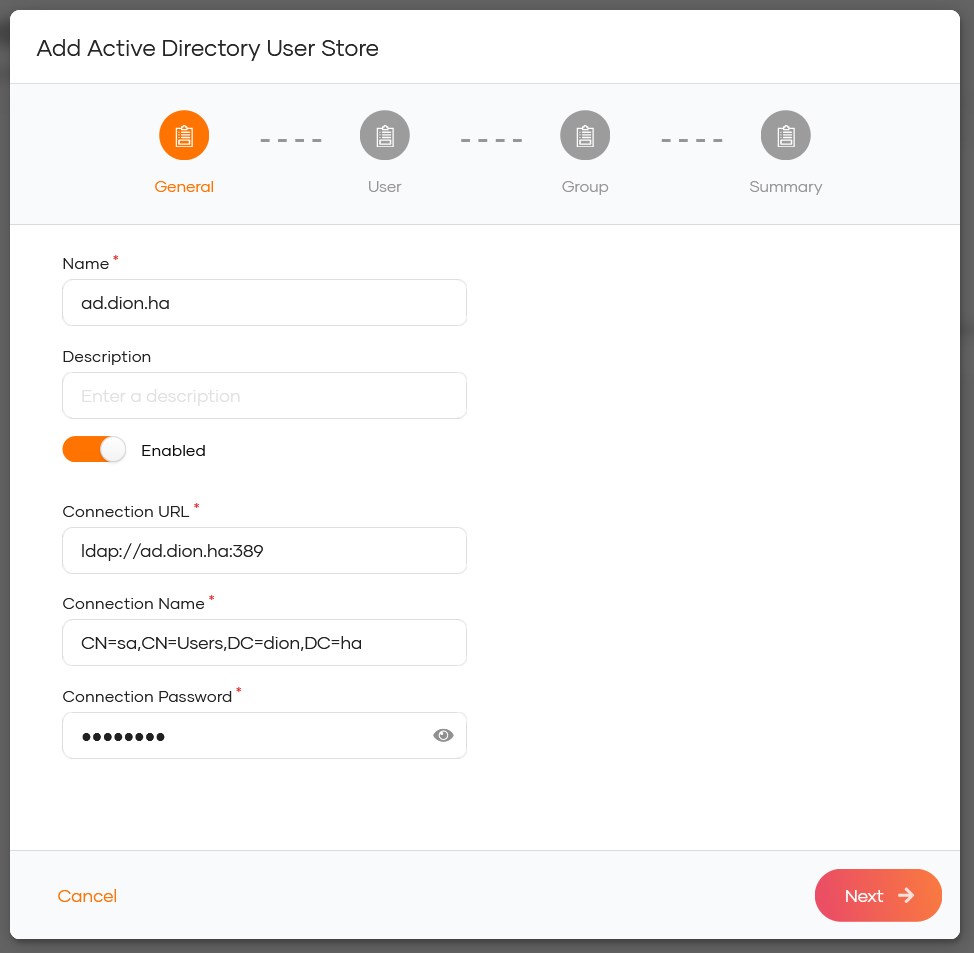

2. Укажите адрес сервера с каталогом AD и учетные данные пользователя.

Адрес сервера указывать в формате протокол://адрес_сервера:порт. Например ldap://adsrv:389 или ldaps://adsrv:636

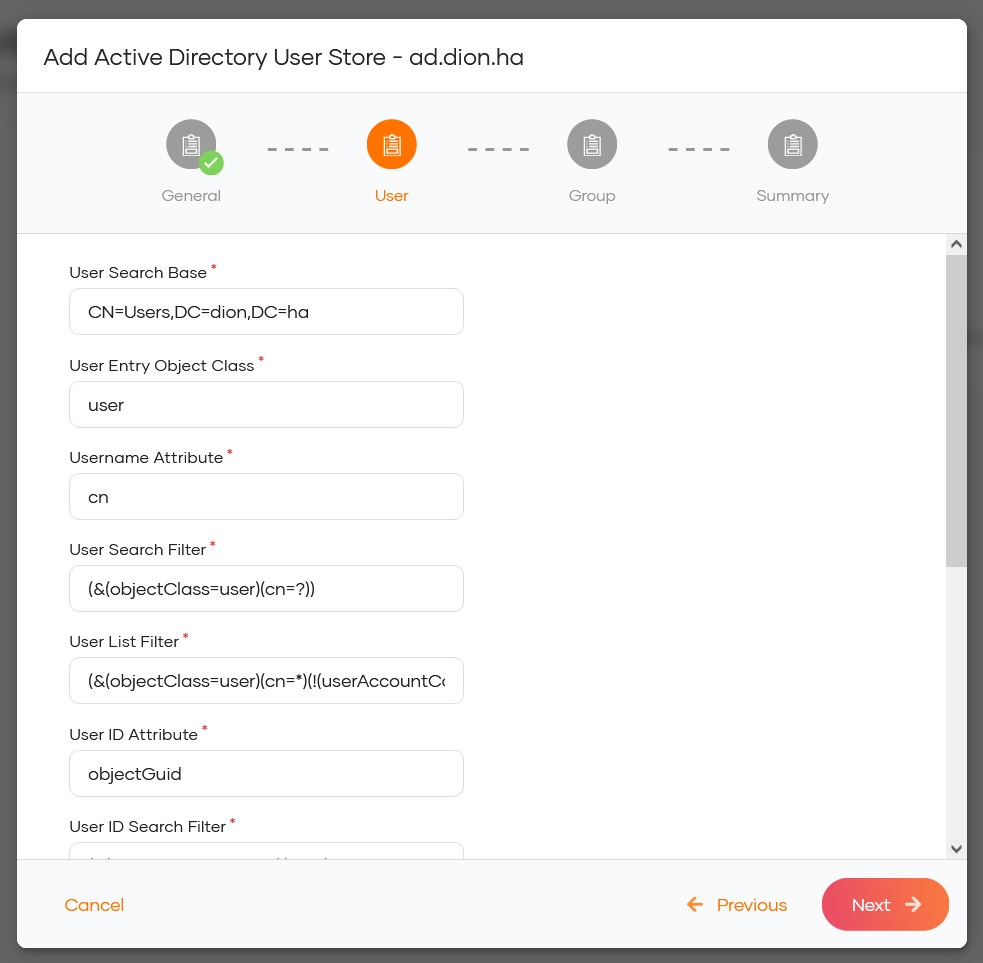

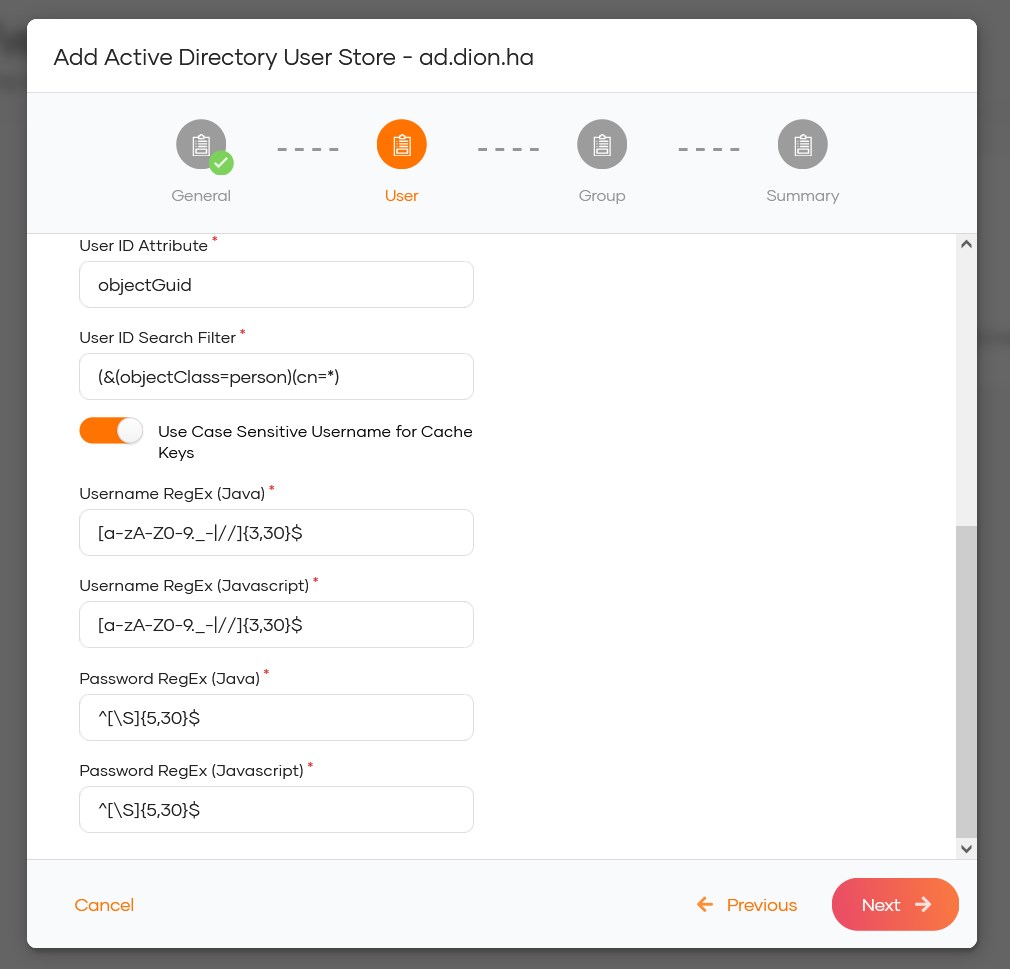

3. Укажите параметры чтения пользователей. В данном примере:

| параметр | значение |

| User Search Base | CN=Users,DC=dion,DC=ha |

| User Entry Object Class | user |

| Username Attribute | cn |

| User Search Filter | (&(objectClass=user)(cn=*)(!(userAccountControl:1.2.840.113556.1.4.803:=2))) |

| User List Filter | (&(objectClass=person)(cn=*) |

| User ID Attribute | objectGuid |

| User ID Search Filter | (&(objectClass=person)(cn=*) |

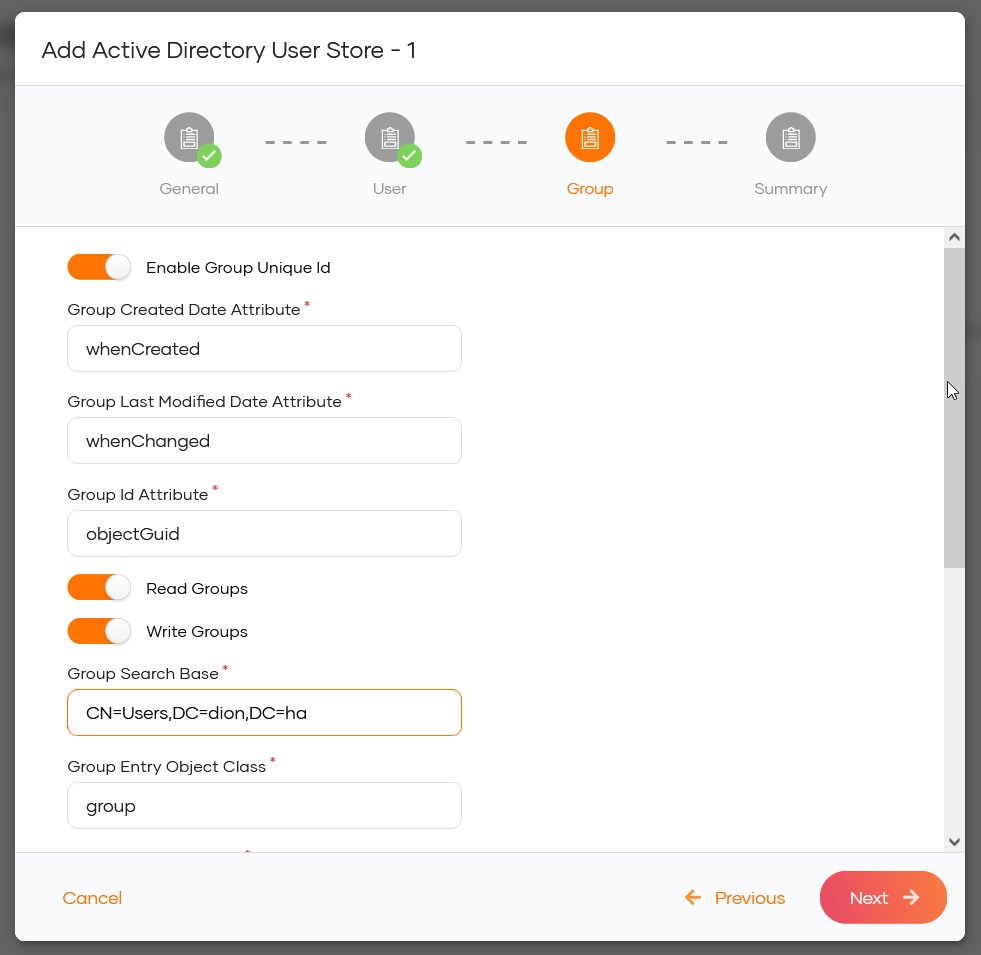

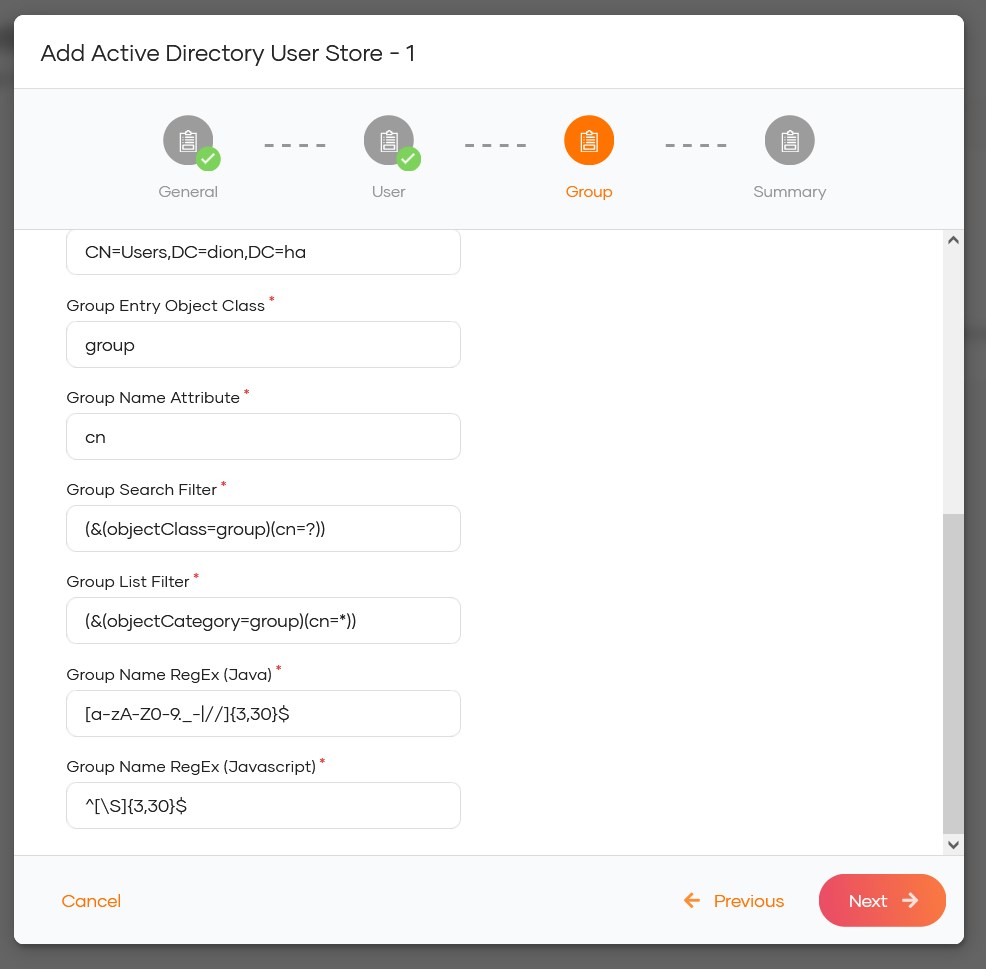

4. Укажите параметры чтения групп. В данном примере:

| параметр | значение |

| Group Id Attribute | objectGuid |

| Group Search Base | CN=Users,DC=dion,DC=ha |

| Group Entry Object Class | group |

| Group Name Attribute | cn |

| Group Search Filter | (&(objectClass=group)(cn=?)) |

| Group List Filter | (&(objectCategory=group)(cn=*)) |

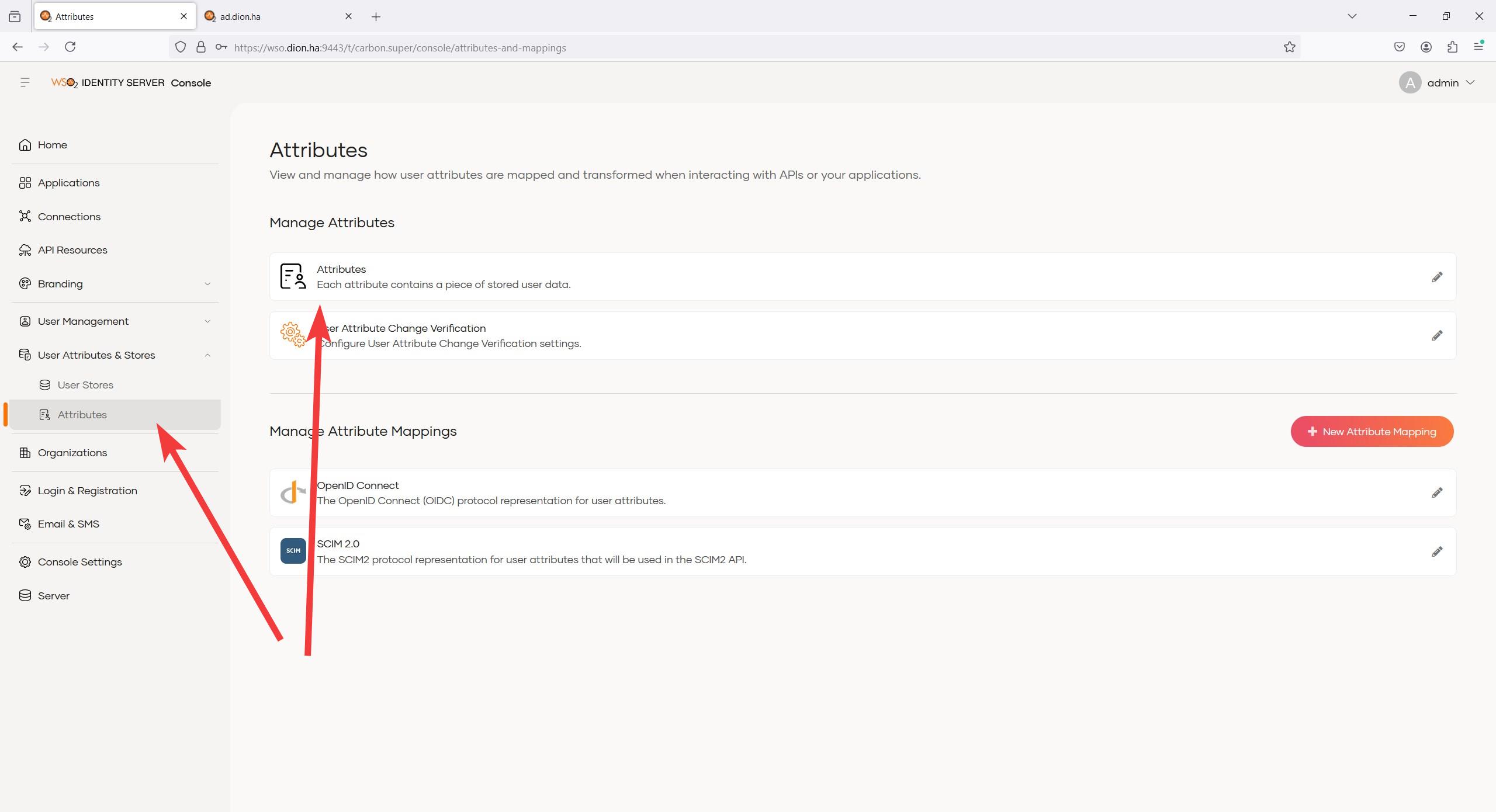

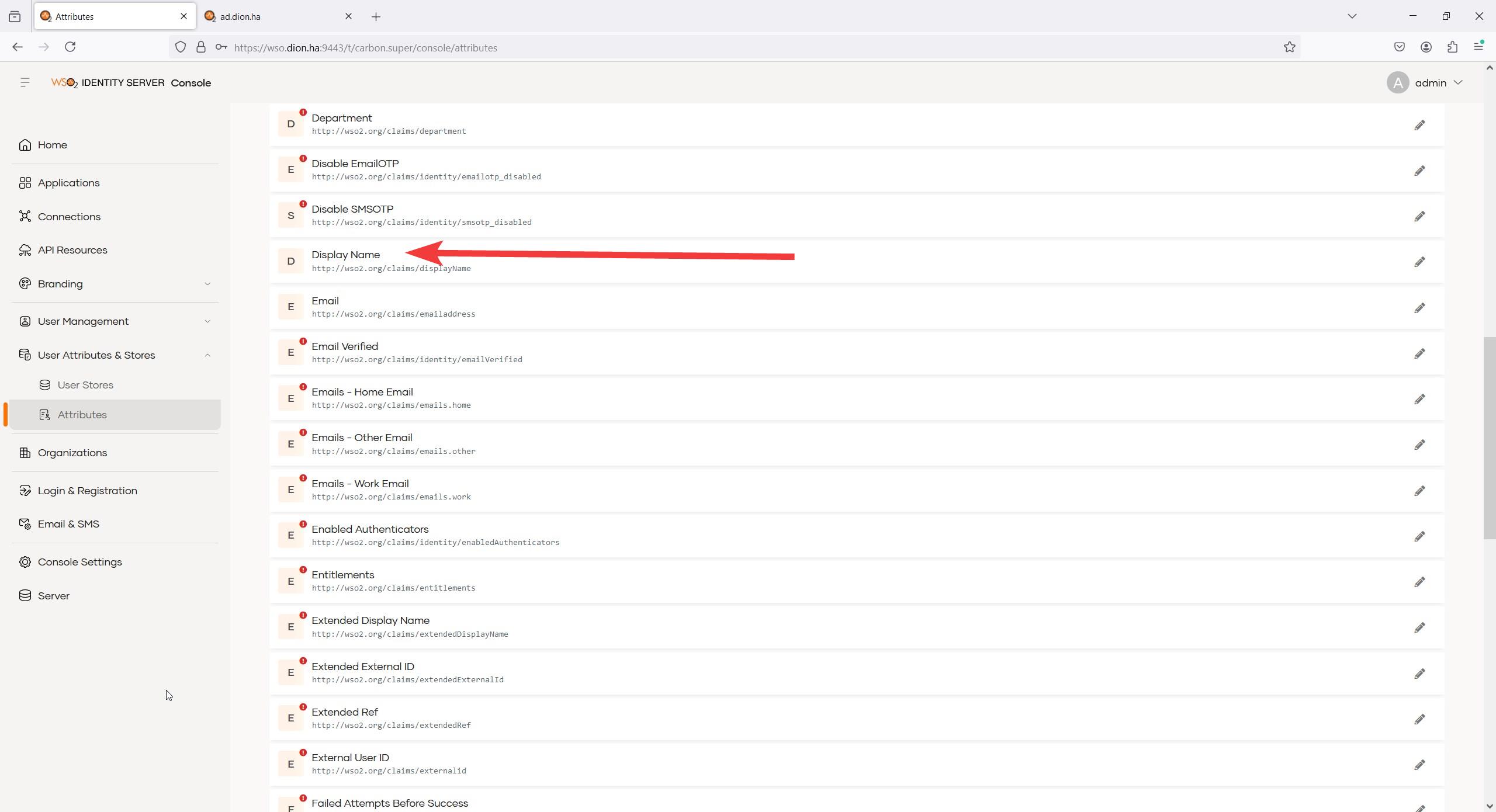

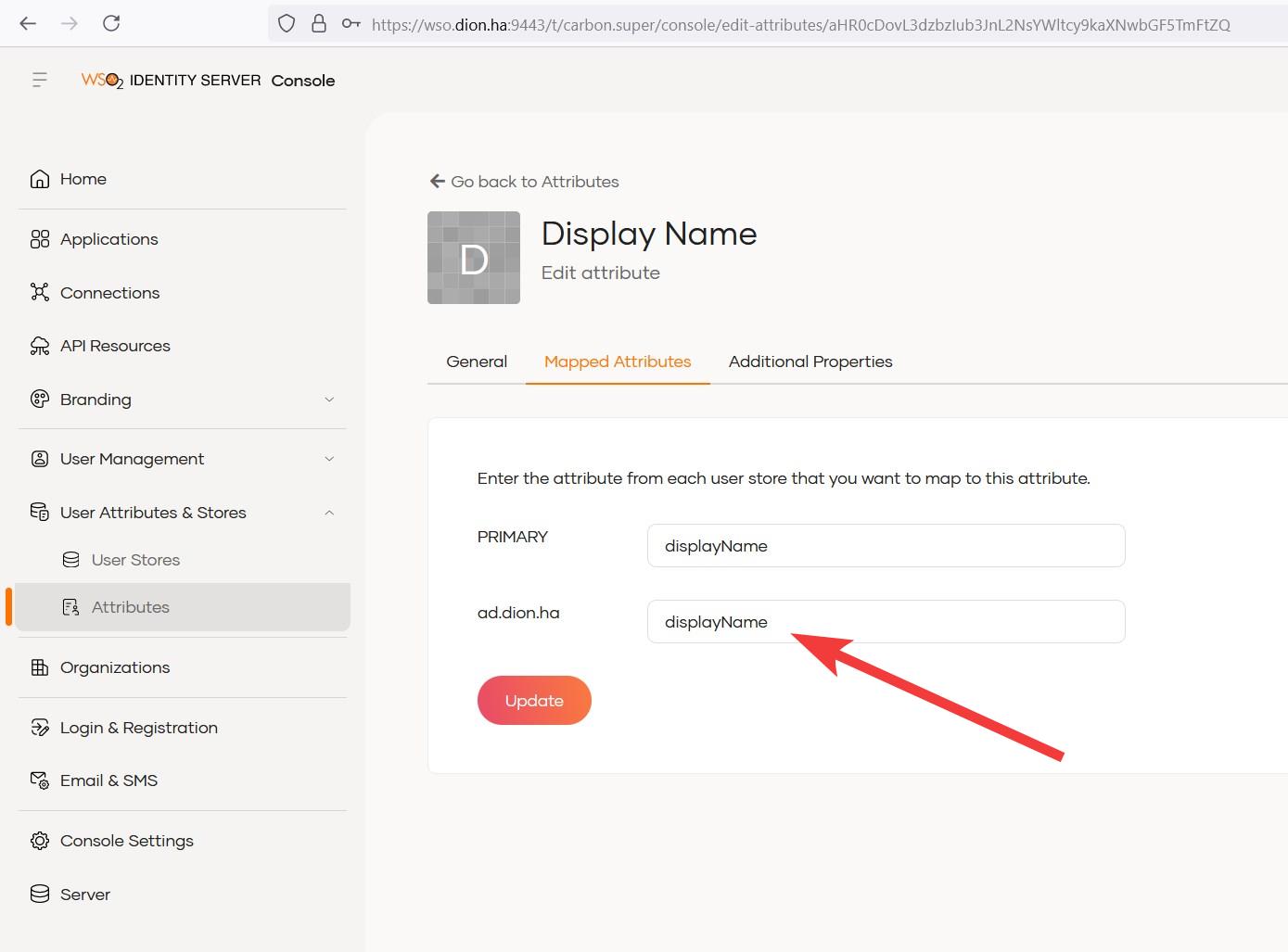

5. Перейти в раздел Attributes.

В этом разделе для созданного каталога пользователей необходимо указать маппинг следующих атрибутов:

| параметр в WSO2 | значение в AD |

| Display Name | displayName |

| First Name | givenName |

| Full Name | cn |

| Groups | memberOf |

| Last Name | sn |

| Mobile | telephoneNumber |

| User ID | objectGuid |

Пример:

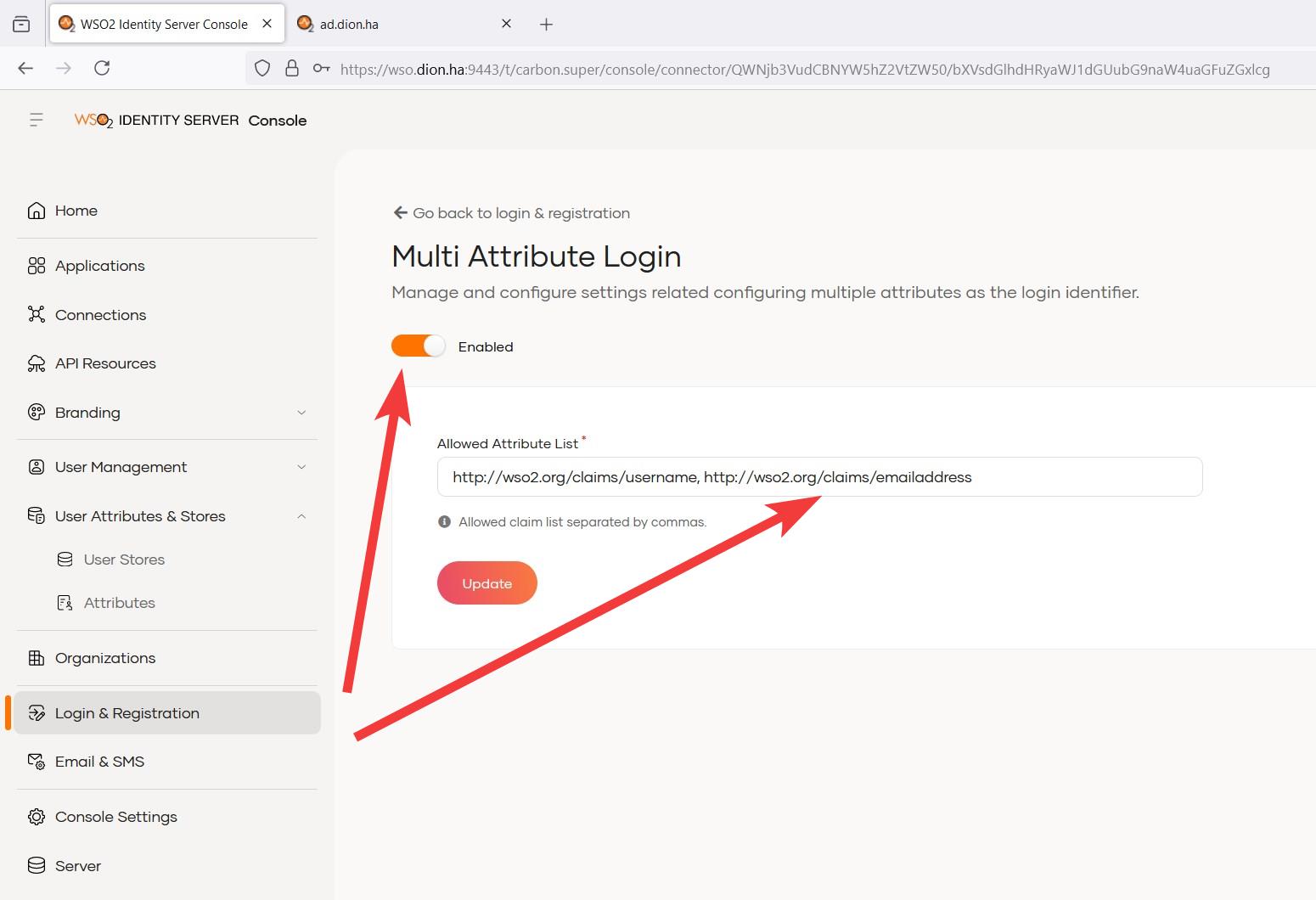

6. Для того чтобы у пользователя была возможность войти через WSO2 с использованием своего почтового адреса необходимо в разделе Multi Attribute Login включить эту возможность и добавить http://wso2.org/claims/emailaddress в Allowed Attribute List.

Итоговая строка выглядит так: http://wso2.org/claims/username, http://wso2.org/claims/emailaddress

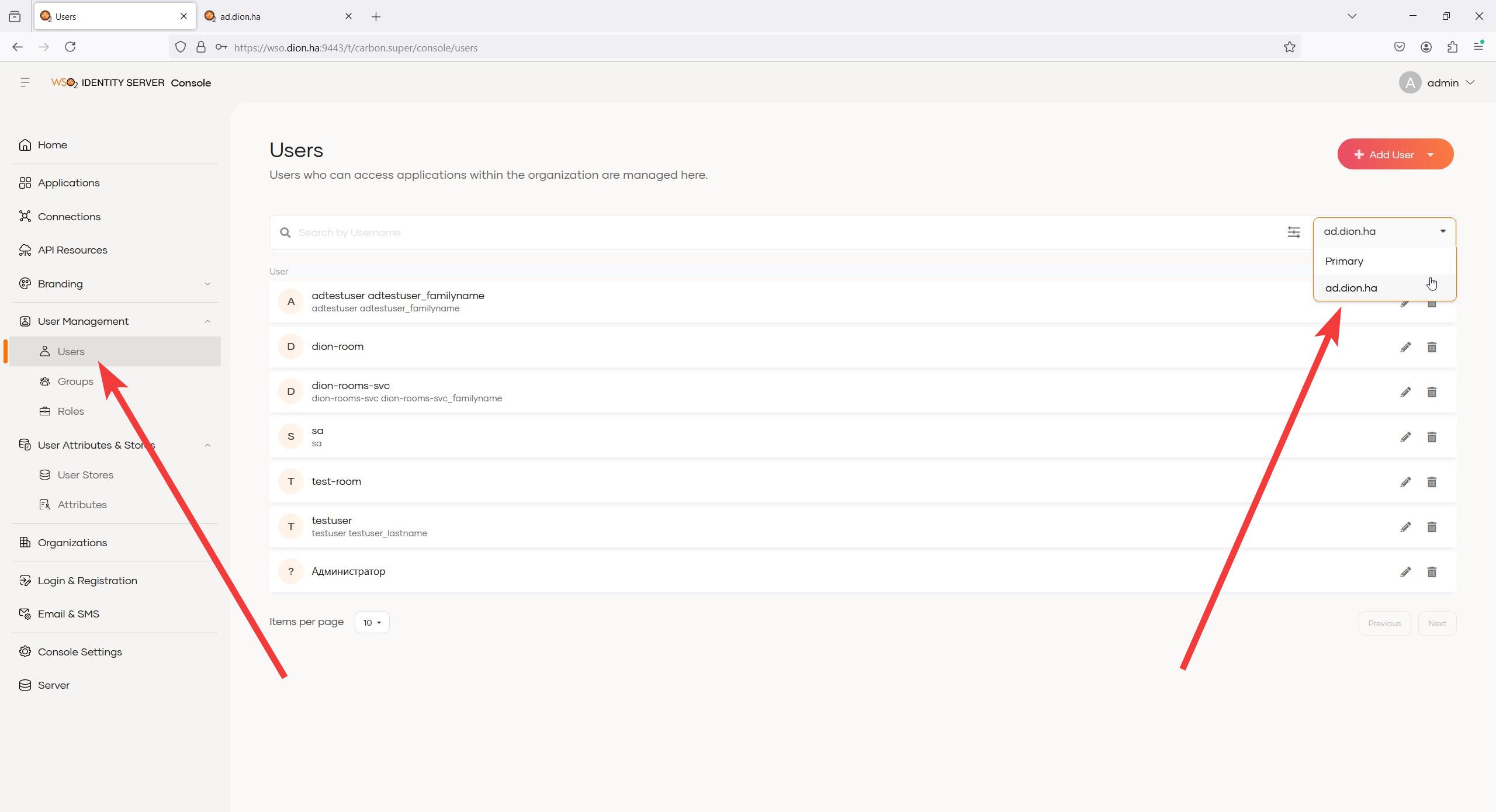

7. Проверить вычитываются ли пользователи можно в разделе Users, выбрав в выпадающем меню соответствующее хранилище.